Einheitliches Cloud-Schwachstellen-Scanning: NIS2-Compliance und Cloud-Sicherheit mit blacklens.io

Cloud-Sicherheit im Fokus: Warum einheitliches Scanning jetzt wichtig ist

Cloud-Technologien sind aus modernen Unternehmen nicht mehr wegzudenken – und mit ihrer wachsenden Beliebtheit steigen auch die Risiken von Cyberangriffen auf Cloud-Infrastrukturen. Insbesondere vor dem Hintergrund der NIS2-Richtlinie der EU stehen Unternehmen vor der Herausforderung, alle Teile ihrer IT-Landschaft – inklusive Cloud-Umgebungen – kontinuierlich auf Schwachstellen zu prüfen. NIS2 fordert nämlich explizit, dass relevante Organisationen Informationen über technische Schwachstellen in ihren Netz- und Informationssystemen einholen, ihre Exponierung gegenüber diesen Schwachstellen bewerten und geeignete Maßnahmen zu deren Behebung ergreifen Zudem müssen Unternehmen nachweisen, dass sie ein solches Schwachstellen-Management betreiben – etwa durch Dokumentation von Scan-Ergebnissen, Protokolle über behobene Sicherheitslücken und den Einsatz von Schwachstellen-Scanning-Tool.

In der Praxis bedeutet das: Cloud-Sicherheit und Compliance gehen Hand in Hand. Einerseits bieten Cloud-Anbieter viele Sicherheitsfunktionen, andererseits führen Fehlkonfigurationen oder unentdeckte Lücken in der Cloud schnell zu erheblichen Risiken. Traditionelle Insellösungen (separate Tools für jede Cloud oder nur für On-Prem-Systeme) reichen hier nicht aus. Gefragt ist ein ganzheitlicher Ansatz – ein einheitliches Cloud-Schwachstellen-Scanning, das alle Cloud-Ressourcen umfasst und Ergebnisse zentral bündelt. Genau hier setzt blacklens.io mit seinen neuesten Features an.

NIS2: Neue Anforderungen an Schwachstellen-Management und Cloud-Transparenz

Die im Januar 2023 in Kraft getretene NIS2-Richtlinie verschärft die Auflagen für die Cybersicherheit in kritischen Sektoren und darüber hinaus. Unternehmen, die unter NIS2 fallen (sog. “essential” und “important” entities), müssen ein deutlich erweitertes Risikomanagement nachweisen – einschließlich eines fortlaufenden Schwachstellen-Managements. Laut ENISA-Umsetzungshilfe zu NIS2 ist klar: Ohne systematisches Vulnerability Management keine NIS2-Compliance. Das heißt, Organisationen brauchen Prozesse und Tools, um Schwachstellen laufend zu identifizieren, zu priorisieren und zu beheben.

Vor allem Cloud-Umgebungen dürfen dabei nicht zum blinden Fleck werden. NIS2 spricht zwar allgemein von Netz- und Informationssystemen, aber in der heutigen Zeit zählen Cloud-Infrastrukturen genauso dazu. Unternehmensdaten, Anwendungen und Identitäten liegen oft in AWS, Azure, GCP & Co. – entsprechend müssen auch diese auf dem Radar der Security-Teams sein. Entscheider wie CISOs und IT-Leiter stehen hier vor mehreren Herausforderungen:

- Unvollständige Sicht: Unterschiedliche Tools für On-Prem und diverse Clouds führen zu Lücken. Es fehlt eine kontinuierliche, einheitliche Kontrolle der gesamten digitalen Angriffsfläche, inklusive extern erreichbarer Cloud-Services.

- Mangelnde Echtzeit-Informationen: Ohne zentralisierte Lösung erfährt man von neuen Bedrohungen oder Fehlkonfigurationen in der Cloud oft zu spät Dynamische Cloud-Assets (wie neue VMs, Serverless Functions, geänderte Rechte) müssen in Echtzeit überwacht werden.

- Nachweis und Dokumentation: NIS2 verlangt auditierbare Berichte. Viele kämpfen jedoch mit der Nachweisbarkeit technischer Security-Maßnahmen in der Cloud – etwa, ob kritische Schwachstellen zeitnah gepatcht wurden.

Ohne die richtige Plattform ist es also schwierig, Compliance zu leben, nicht nur auf dem Papier. Hier hilft eine integrierte Lösung wie blacklens.io, die speziell darauf ausgelegt ist, solche Vorgaben effizient und nachvollziehbar umzusetzen.

Neu bei blacklens.io: Einheitliches Cloud-Scanning mit 500 Checks (CIS-konform)

Mit dem neuesten Update von blacklens.io (Release vom 28. September) wurde das Cloud-Scanning erheblich ausgebaut und vereinheitlicht. Ab sofort ermöglicht die Plattform automatisierte Sicherheitsprüfungen in allen großen Cloud-Umgebungen – AWS, Google Cloud, Microsoft Azure sowie Entra ID (Azure AD) – unter einem Dach. Und das in beeindruckender Tiefe: Rund 500 Checks prüft blacklens.io pro Cloud-Account, um wirklich alle sicherheitsrelevanten Konfigurationen und Ressourcen abzudecken. Diese Checks orientieren sich an den Best Practices der CIS Benchmarks (Center for Internet Security) für Cloud-Plattformen. Unternehmen können damit sicherstellen, dass ihre Cloud-Setups vollumfänglich CIS-konform sind – ein wichtiger Schritt zu einer robusten Grundsicherheit und für viele Compliance-Anforderungen.

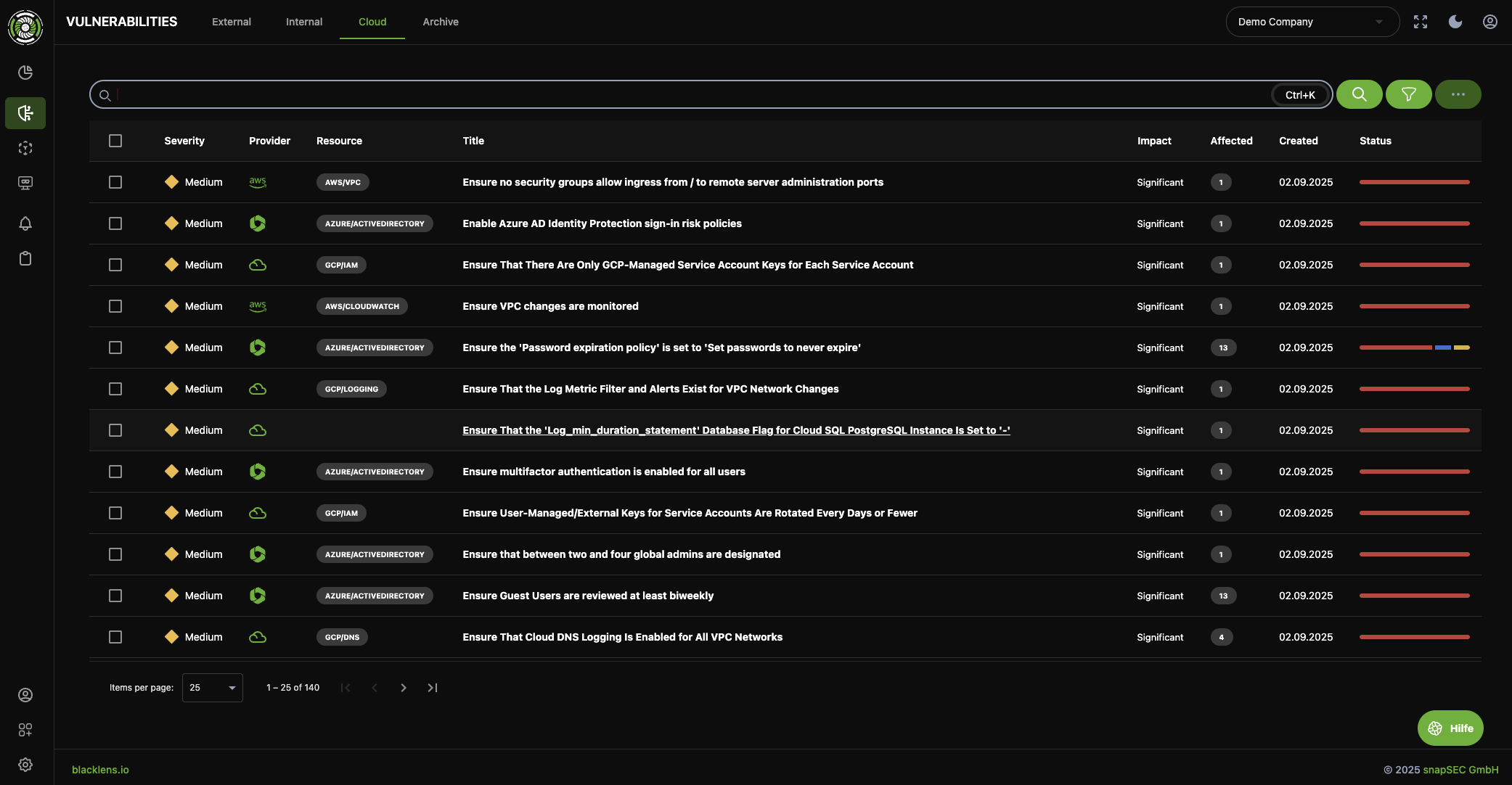

Was bedeuten 500 Checks konkret? blacklens.io durchleuchtet die Cloud-Umgebung umfassend – von Identitäts- und Zugriffsmanagement über Netzwerk- und Firewall-Einstellungen bis hin zu Storage-Konfigurationen und Logging. Jede einzelne Prüfung basiert auf anerkannten Sicherheitsrichtlinien (z.B. Überprüfung, ob Multi-Faktor-Authentifizierung aktiviert ist, ob Speicher-Buckets öffentlich zugänglich sind, ob bekannte Schwachstellen-Patches fehlen u.v.m.). Dadurch erhält man ein komplettes Sicherheitsprofil der Cloud-Infrastruktur. Erkennt das System Abweichungen von den CIS-Leitlinien oder andere Schwachstellen, werden diese als Findings mit Schweregrad eingestuft und mit konkreten Empfehlungen zur Behebung versehen. Das erspart Security-Teams mühsame manuelle Audits und stellt sicher, dass kein Aspekt übersehen wird.

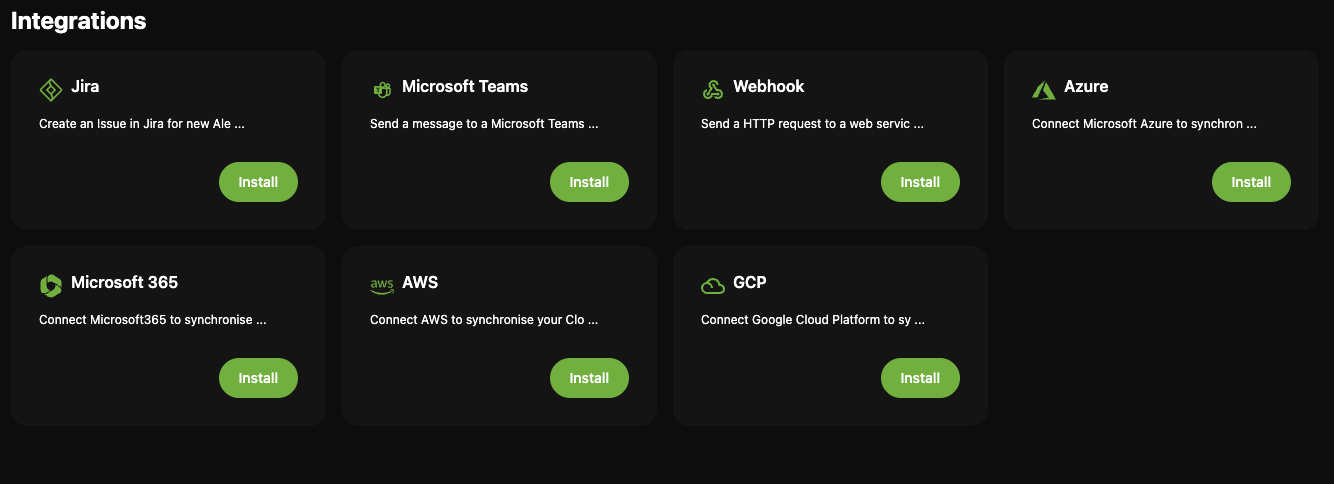

Einfache Integration aller Cloud-Konten

Cloud-Integrationsübersicht in blacklens.io: Neue AWS-, Azure- oder GCP-Accounts lassen sich in wenigen Minuten anbinden. Über die Integrationsseite können alle Cloud-Tenants zentral verknüpft und konfiguriert werden. Bereits die Anbindung der Cloud-Provider an blacklens.io ist denkbar einfach. In der Integrationsübersicht wählt man den gewünschten Provider (AWS, Azure oder GCP) aus und folgt einem kurzen Einrichtungsprozess. Innerhalb von Minuten ist die Verbindung hergestellt. Anschließend kann man entscheiden, ob man alle Assets des Providers – z.B. IP-Adressen, VMs, Load Balancer, WebApps – automatisch in blacklens.io importieren möchte und ob auch vorhandene Ressourcen wie IAM-User/Rollen oder andere servicespezifische Komponenten auditiert werden sollen. Dank dieser tiefen Integration erfasst blacklens.io sofort die gesamte Cloud-Landschaft des Unternehmens.

Besonders praktisch ist die Asset-Synchronisierung: Einmal angebunden, erkennt blacklens.io auch neue Ressourcen automatisch. Wenn also z.B. in Azure eine neue VM oder in AWS ein neuer S3 Bucket angelegt wird, erscheint dieses Asset kurze Zeit später automatisch im Scan-Prozess. Security-Teams müssen nicht mehr hinter jeder Änderung manuell herlaufen – die Plattform hält Schritt mit der Dynamik der Cloud. So wird eine kontinuierliche Überwachung aller Cloud-Ressourcen gewährleistet.

Schnelle Ergebnisse und vollständige Transparenz

Nach Einbindung eines Cloud-Kontos liefert blacklens.io in kürzester Zeit die ersten aussagekräftigen Resultate. Durch effizientes Parallel-Scanning und API-Abfragen erhält man innerhalb weniger Minuten einen Überblick über kritische Konfigurationsfehler oder Risiken. Ein Beispiel aus unserem Team: Nach Aktivierung des Cloud-Scans für einen Microsoft Azure Tenant identifizierte blacklens.io praktisch sofort eine Schwachstelle in einer Conditional-Access-Policy. Diese hätte es einem Angreifer ermöglichen können, die Policy zu umgehen und eine Anmeldung mit nur einem Faktor durchzuführen – ein erhebliches Risiko für die Account-Sicherheit. Dank blacklens.io wurde dieses Problem umgehend sichtbar, konnte sofort behoben werden und tauchte beim nächsten Scan als gelöst auf. Solche schnellen Feedback-Zyklen sind enorm wertvoll, um die Cloud proaktiv abzusichern.

Erkannte Schwachstellen in der Cloud (Beispielansicht aus blacklens.io): Für jedes Finding werden Details, Risikobewertung und konkrete Handlungsempfehlungen angezeigt. Die Scan-Ergebnisse präsentiert blacklens.io übersichtlich auf seinem Dashboard. Sicherheitsverantwortliche sehen sofort, welche Schwachstellen gefunden wurden, wie kritisch sie sind und wo Handlungsbedarf besteht. Die Plattform liefert kontextreiche Informationen – z.B. welche Asset-Typen betroffen sind, ob öffentlich exponiert oder intern, welcher CVSS-Score vorliegt und wie ein Angreifer dies ausnutzen könnte. Dadurch lassen sich die Funde priorisieren: Kritische Cloud-Lücken (etwa öffentlich zugängliche sensible Dienste ohne Authentifizierung) ganz nach oben, weniger dringliche Punkte nachrangig. Zu jedem Finding gibt es zudem klare Empfehlungen (Remediation Steps), oft direkt verlinkt mit Dokumentation des Cloud-Anbieters, um die Behebung zu erleichtern.

Ein weiterer Vorteil: False Positives werden minimiert. Durch Kontext und Korrelation – auch mit der externen Angriffsflächen-Analyse von blacklens.io – konzentriert man sich auf tatsächliche Risiken und nicht bloß auf theoretische Checklisten-Punkte. Dieser ganzheitliche Ansatz (Cloud + extern + intern) vermeidet Alarmmüdigkeit und stellt sicher, dass Ressourcen der IT effizient eingesetzt werden.

Einheitliche Plattform für CISOs und IT-Leitungen: Mehr Überblick, weniger Lücken

Für CISOs und IT-Verantwortliche bietet die Unified-Vulnerability-Management-Plattform von blacklens.io einen strategischen Mehrwert. Anstatt dutzende Einzellösungen zu verwalten, erhält man eine zentrale Sicht auf alle Schwachstellen in der Organisation – sei es in der traditionellen Infrastruktur, in Cloud-Services oder sogar in weniger beachteten Bereichen wie IoT-Geräten. Blacklens.io vereint Best-of-Breed-Scanning für Cloud, On-Prem-Infrastruktur und Web-Anwendungen in einer Oberfläche. So entsteht ein vollständiges Schwachstellen-Inventory ohne blinde Flecken. Insbesondere Cloud-Risiken, die früher leicht übersehen wurden, stehen nun gleichberechtigt neben on-premise Findings im Gesamtbericht.

Diese Vereinheitlichung zahlt sich direkt in der Compliance aus: Unternehmen mit verteilten Infrastrukturen (Multi-Cloud, Hybrid-IT, Remote Work) und hohen regulatorischen Anforderungen (z.B. ISO 27001, NIS2, TISAX) profitieren enorm von der zentralen Steuerung. Blacklens.io wurde genau für solche Szenarien entwickelt. So nutzen etwa Kunden aus dem KRITIS-Umfeld (kritische Infrastruktur) die Plattform, um ihre NIS2-Pflichten im Griff zu haben. Ein Praxisbeispiel: Ein europaweiter Logistik-Dienstleister stand vor der Herausforderung, Schwachstellen aus verschiedenen Netzwerken, Cloud-Accounts und Landesgesellschaften zentral zu konsolidieren. Mit blacklens.io konnte zuerst ein vollständiges Asset-Inventar erstellt werden, über das alle Schwachstellen standardisiert erfasst und bewertet wurden Anschließend flossen die Ergebnisse nahtlos in Workflows ein – inklusive Zuständigkeiten, Prioritäten und Nachverfolgung der Behebung. Besonders hilfreich war die kontinuierliche Erkennung neu auftauchender Risiken durch das Attack Surface Monitoring, selbst zwischen geplanten Scans. Das Resultat: eine deutlich reduzierte Angriffsfläche, klare Verantwortlichkeiten und eine prüffähige Umsetzung der Maßnahmen nach ISO 27001 bzw. NIS2 Auditoren bewerteten die technische Absicherung der externen Systeme in diesem Fall als “vorbildlich und durchgehend dokumentiert”.

Auch Reporting und Audits werden durch die Plattform massiv erleichtert. Blacklens.io generiert auf Knopfdruck auditfähige Berichte, die sich an gängige Standards anlehnen – ideal für NIS2-Nachweise, ISO-27001-Audits oder Management-Reports Sämtliche Aktionen sind lückenlos dokumentiert: Von der Erkennung einer Schwachstelle über die Zuweisung an einen Bearbeiter bis zum Retest nach der Behebung. Diese Transparenz macht es einfach, den geforderten Nachweis gegenüber Prüfern zu führen, dass man Schwachstellen systematisch im Griff hat. Darüber hinaus integriert sich blacklens.io bei Bedarf in vorhandene Governance-, Risk- und Compliance-(GRC)-Tools oder Ticketing-Systeme, damit Sicherheitsprozesse nahtlos in den Betriebsablauf eingebettet sind.

Nicht zuletzt unterstützt blacklens.io auch Bereiche wie Darknet-Monitoring und Threat Intelligence, um frühzeitig vor externen Gefahren zu warnen – aber das sprengt den Rahmen dieses Artikels. Wichtig ist: Als CISO behält man mit einer ganzheitlichen Plattform den Überblick, kann Risiken priorisiert adressieren und erfüllt gleichzeitig Vorgaben wie NIS2 effizienter.

Fazit: Cloud-Sicherheit vereinheitlichen – für mehr Sicherheit und Compliance

Die Einführung des einheitlichen Cloud-Schwachstellen-Scannings in blacklens.io markiert einen wichtigen Schritt für Unternehmen, die ihre Cloud-Sicherheit auf das nächste Level heben wollen. Durch die Kombination aus breiter Abdeckung (AWS, Azure, GCP, Entra ID) und tiefer Prüfung (500 CIS-konforme Checks) schließt blacklens.io die Lücke zwischen verschiedenen Umgebungen. NIS2-Compliance wird dadurch erheblich vereinfacht, denn alle erforderlichen Maßnahmen – von kontinuierlicher Überwachung bis hin zu audit-sicheren Reports – lassen sich über eine Plattform steuern.

Blacklens.io verwandelt damit herkömmliches Schwachstellen-Scanning in ein strategisches Vulnerability Management mit nachhaltiger Wirkung Anstatt nur Listen von Schwachstellen zu “produzieren”, sorgt die Plattform für konkrete Sicherheitsverbesserungen: Risiken werden kontextbewusst bewertet, Verantwortlichkeiten zugewiesen und Fortschritte überwacht. Die Cloud wird nicht mehr isoliert betrachtet, sondern als integraler Bestandteil der Gesamt-Angriffsfläche – transparent, kontrolliert und abgesichert.

Unternehmen, die frühzeitig auf ein solches unified Vorgehen setzen, sind besser gewappnet gegen Cyber-Bedrohungen und erfüllen regulatorische Auflagen ohne Aktionismus. Wenn Sie also Ihre Cloud-Infrastruktur sicher und NIS2-ready machen möchten, ist jetzt der richtige Zeitpunkt, einen Blick durch die „Angreifer-Brille“ zu wagen. Blacklens.io bietet Ihnen diese Sicht – proaktiv, automatisiert und umfassend. Überzeugen Sie sich selbst von den neuesten Features: Starten Sie eine kostenlose Testphase und erleben Sie, wie einheitliches Cloud-Scanning Ihre Sicherheitsstrategie transformieren kann! 🚀